В этой статье я расскажу, как может быть реализована комплексная безопасность на WordPress сайте. При которой будут эффективно защищены страница входа в систему управления ресурсом, его программное обеспечение и контент. Мы установим плагин All In One WP Security и настроим его защитные функции.

Содержание

Устанавливаем WP Security

WP Security рекомендуется устанавливать на ресурс одним из первых плагинов после подключения WordPress. В этом случае не придется переживать за его содержание. Если вы решили установить данный плагин на уже функционирующий сайт, то перед этим полезно создать его бэкап. О том, как это сделать, рассказано в статье Резервное копирование сайта.

Установив данный плагин вы получите необходимую защиту ресурса от взлома пользователями и программами, а также еще ряд полезные функции.

Для установки All In One WP Security переходим в панели управления сайтом в раздел Плагины и нажимаем кнопку Добавить новый. На следующей странице в библиотеке плагинов вносим в поисковую строку его название — All In One WP Security, после чего находим на первых позициях в выдаче. Нажимаем на нем кнопку Установить.

Затем нажимаем кнопку Активировать, которая появилась на месте предыдущей. All In One WP Security теперь присутствует в разделе Плагины. Также в панели управления сайтом добавился новый раздел WP Security, в который переходим для изучения и настройки его функций.

Скрываем версию WopdPress

Каждая версия WopdPress имеет свои недостатки и уязвимые места. И если ее знать, то найти их значительно легче. Кроме того, WP через мета-тег генератор отображает в коде сайта свою текущую версию, что облегчает способы его взлома. Поэтому комплексная безопасность ресурса начинается с сокрытия от посторонних версии CMS.

Переходим в новый раздел WP Security в подраздел Настройки, а в нем во вкладку Информационная версия WP.

Для этого на открытой странице активируем галочкой строку Удалить метаинформацию WP generator. Затем нажимаем Сохранить настройки.

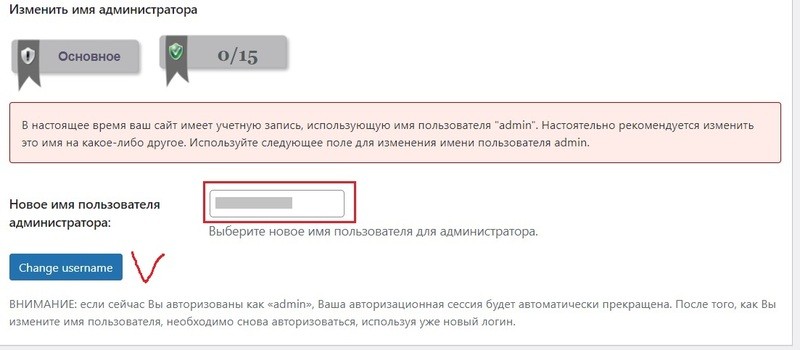

Изменяем имя пользователя

В панели инструментов в разделе Настройки переходим в следующий подраздел — Администраторы и попадаем на страницу Учетные записи пользователей. По умолчанию в системе стоит логин admin. Он облегчает подбор пароля методом перебора. Поэтому его необходимо сменить. В поле строки Новое имя пользователя администратора вводим слово, которое желаем видеть в качестве логина для входа в панель управления. И нажимаем кнопку Изменить имя пользователя.

После смены логина система завершит работу. Затем в ней снова нужно авторизоваться под новым логином.

Внимание.

Прочитать об изменении имени пользователя (логина) и пароля на вход в систему управления сайтом можно здесь и в здесь.

Кроме имени пользователя (логина) в системе присутствует Ник, который отображается при ответах на комментарии. И Отображаемое имя, которое появляется в качестве авторского под статьями. Два последних имени настраиваются в разделе Пользователи. Они не должны совпадать с логином. Иначе получится, что он демонстрируется на страницах сайта и тем самым ставится под угрозу его комплексная безопасность. Поэтому если логин совпадет с одним из них, то плагин во вкладке Отображаемое имя предложит сменить имена.

В последней вкладке на этой странице находится Инструмент для подбора паролей, с помощью которого можно проверить надежность действующего или планируемого.

Настройка авторизации

Блокируем неудачные попытки

Страница входа в систему подвержена частым атакам с перебором паролей и логинов с целью угадывания персональных входных данных. Это создает большую нагрузку на ресурс, которую необходимо снижать блокировкой неудачных попыток авторизации.

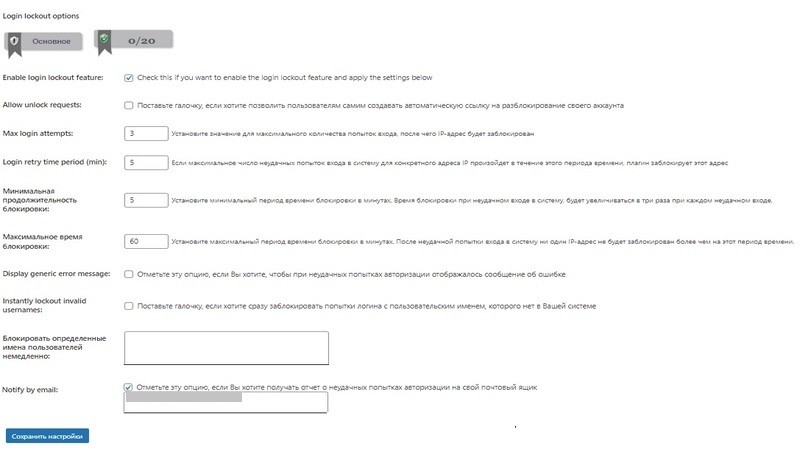

В панели инструментов в разделе Настройки переходим в следующий подраздел — Авторизация. Попадаем на страницу Логин пользователя во вкладку Блокировка входа в систему.

В первом чекбоксе включаем галочкой функцию блокировки попыток авторизации. Из второго чекбокса галочку убираем. Ограничиваем неудачные попытки 3 вариантами в течение 5 минут. Указываем минимальное время блокировки ip-адреса 5 минут и максимальное — 60 минут. Включаем галочкой функцию отправки на электронную почту отчетов о неудачных попытках входа. Проверяем адрес почты. Нажимаем Сохранить настройки.

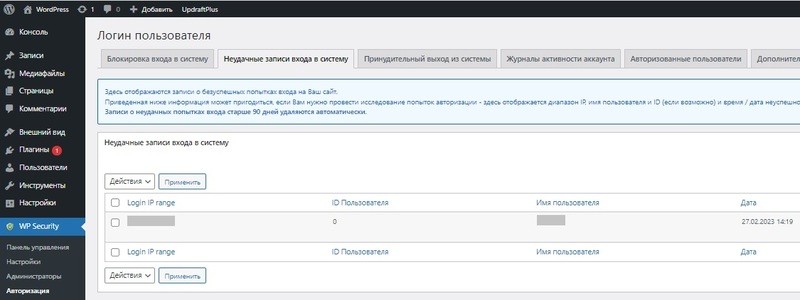

Отчеты о неудачных попытках входа также можно увидеть во вкладке Неудачные записи входа в систему.

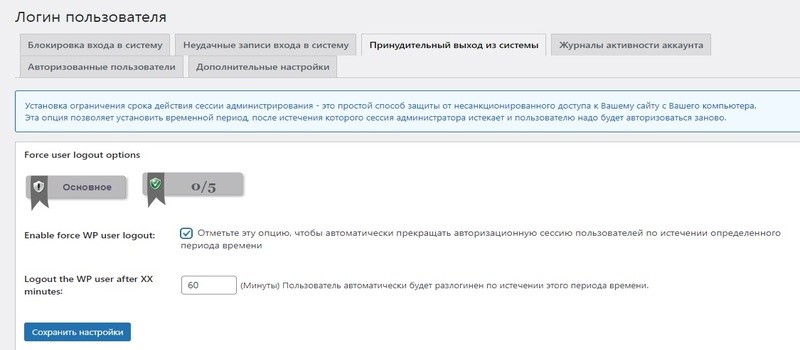

Авторазлогинивание

Комплексная безопасность ресурса включает в себя и простые способы. Например, защиту от несанкционированного доступа к системе управления сайтом с вашего компьютера в ваше отсутствие через авторазлогинивание. В следующей вкладке включим галочкой принудительный выход из системы, установим время — 60 минут. Сохраним настройки.

Защита от спама при регистрации пользователей

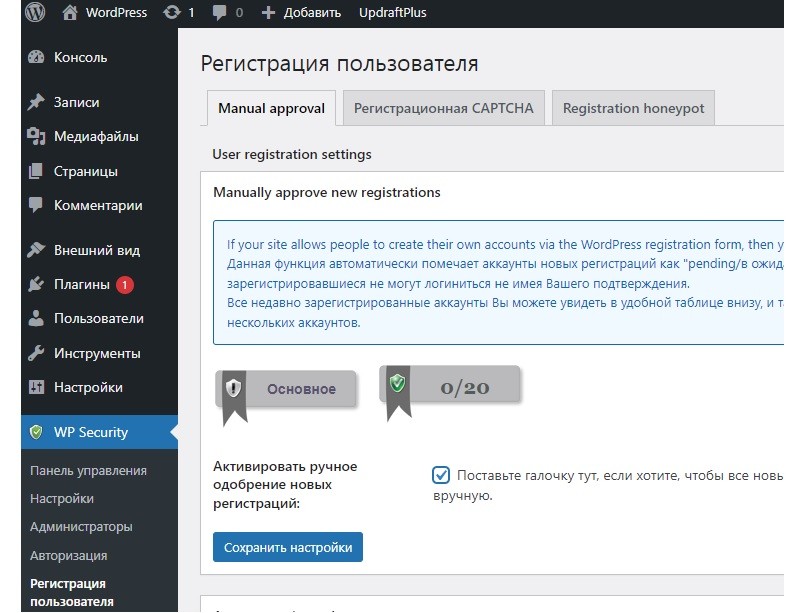

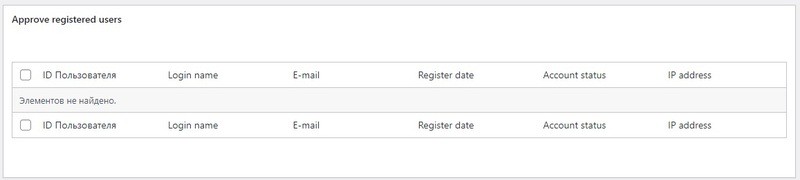

Если на вашем сайте предусмотрена регистрация пользователей, то в одноименном разделе следует настроить ее ручное одобрение. Во вкладке Утвердить вручную в чекбоксе соответствующего пункта ставим галочку и сохраняем настройки.

На этой же странице будет формироваться список зарегистрировавшихся пользователей, ожидающих одобрения.

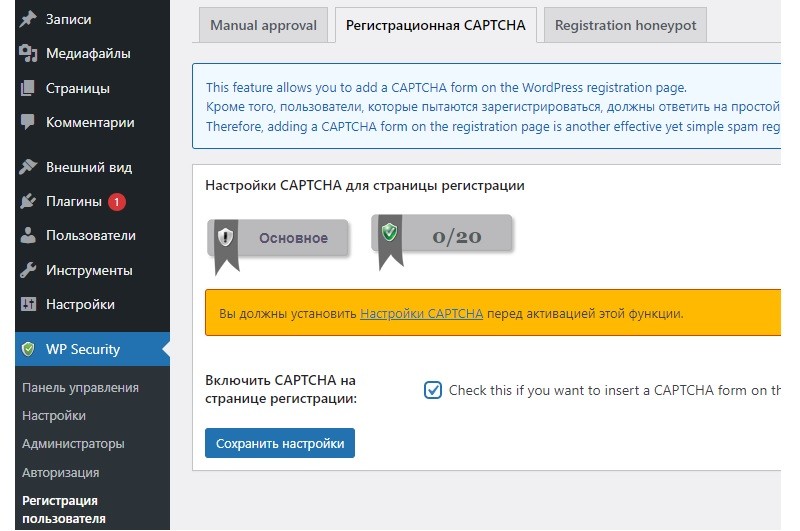

В следующей вкладке для снижения доли регистрационного спама возможна настройка капчи на странице ввода данных пользователя.

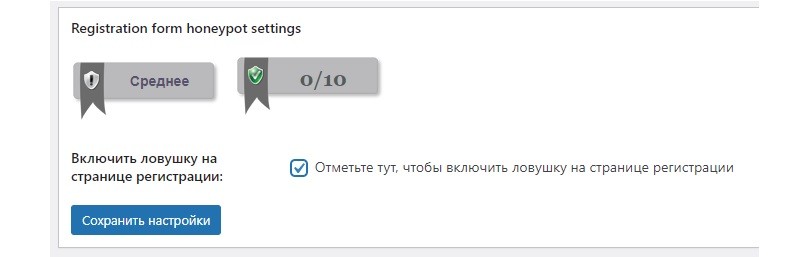

Последняя вкладка в этом разделе переводится как Регистрационный горшочек с медом. Это защита от лид-ботов. Суть данной функции плагина в следующем. На форму регистрации среди других полей для заполнения помещают поле, видимое только роботам. Человек его не сможет заполнить, потому что не увидит. Так как боты всегда аккуратно заполняют все поля, то заполнят и это, являющееся ловушкой. Плагин же, увидев данное поле заполненным, узнает автора и форму задержит.

Также рекомендую прочитать о защите от автоматических спам-рассылок форм обратной связи.

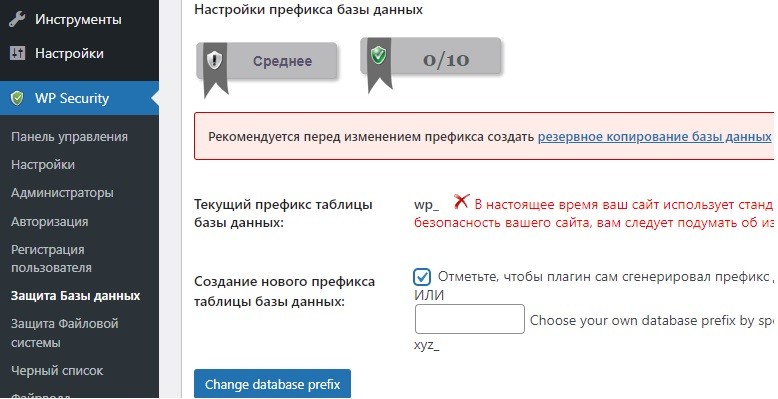

Защита Базы данных

Самое ценное на любом сайте — это база данных, потому что она хранит всю важную информацию. На сайтах WordPress префикс таблиц баз данных по умолчанию — wp_. С целью повышения защиты БД от хакерских атак префикс стоит изменить на другой. Это можно сделать в разделе Базы данных во вкладке Префикс базы данных. Вы можете самостоятельно придумать его и вписать в предложенное для этого окно. Или позволить плагину самому сгенерировать префикс, поставив для этого галочку в соответствующей строке. Затем нажать кнопку Поменять префикс базы данных.

В следующей вкладке — Резервное копирование, в более ранних версиях настраивался автоматический бэкап базы данных. В версиях плагина, начиная с пятой, эта функция ручная и требует предварительной установки плагина UpdraftPlus. О его настройках и способе восстановлении сайта с помощью его копий можно прочитать в статье Резервное копирование.

Об настройке автоматической оптимизации баз данных сайта и их очистке в ручном режиме в этой статье.

Защищаем файловую систему

В файловой системе хранится статическая информация, формирующая и наполняющая структуру ресурса, а также программный код системы управления им. Все файлы являются защищаемыми объектами, поэтому доступ к ним регулируется специальным протоколом доступа. Если имеются неверные права доступа, угрожающие безопасности сайта, то плагин посоветует установить рекомендуемые разрешения.

Устанавливаем рекомендуемые разрешения к файлам

Во вкладке Права доступа к файлам в разделе Защита файловой системы представлена таблица Результаты проверки разрешений к файлам WP. Мы видим, что безопасный доступ выделен зеленым цветом и имеет комментарий Никаких действий не требуется. Строки, выделенные желтым или красным цветом, представляют собой зону риска. В них присутствует кнопка Установите рекомендуемые разрешения. Нажимаем ее и тем самым устанавливаем рекомендуемые разрешения. После этого строка станет зеленой.

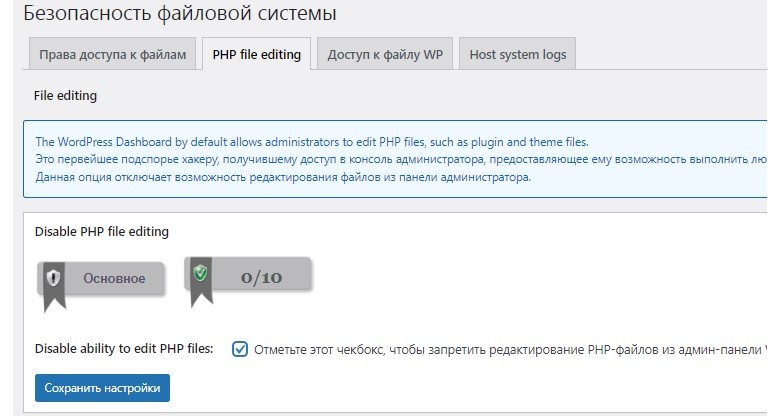

Запрещаем редактирование php-файлов

Если вы или будущий владелец сайта не владеете навыками программирования на PHP и опасаетесь случайно навредить системе, можно запретить редактирование php-файлов из панели управления сайтом. Во вкладке PHP file editing поставим галочку в чекбокс соответствующей строки и сохраним настройки.

Запретив эти действия, вы удалите меню редактирования тем и плагинов из панели управления и лишите возможности администратора изменять php-файлы.

В следующей вкладке Доступ к файлу WP можно закрыть доступ к файлам readme.html, license.txt и wp-config-sample.php. Они не влияют на работу WordPress, но содержат информацию о ней.

В последней вкладке Host system logs можно просмотреть записи о системных ошибках и проблемах на сайте.

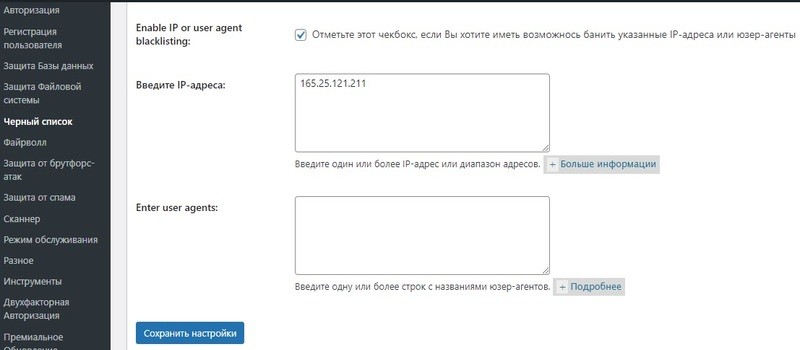

Черный список ip

Данная функция плагина позволяет блокировать доступ к сайту определенным ip-адресам и юзер агентам, с которых был замечен спам. Ставим галочку в чекбокс пункта Включить занесение IP-адреса или пользовательского агента в черный список. Вводим блокируемый ip-адрес. Нажимаем кнопку Сохранить настройки. После этого данный адрес появится в черном списке в панели управления.

Также блокировку ip адресов, их диапазонов и юзер агентов, нарушающих регламент вашего ресурса, можно реализовать через файл .htaccess.

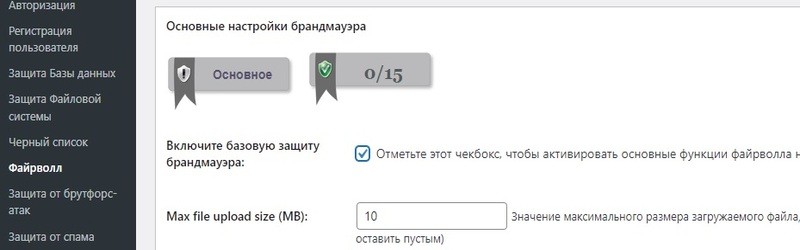

Брандмауэр: что это такое и как настроить

Брандмауэр (Файрволл) — это инструмент защиты сайта от вредоносных программ и хакерских атак. Это межсетевой экран. Он находится между внутренней и внешней сетью, контролирует и фильтрует поступающие в вашу сеть данные. Обязательно проверит адрес отправителя, содержимое и назначение входящей информации. Если найдет ее опасной, то не пропустит.

В разделе Файрволл в первом блоке галочкой активируем базовую защиту брандмауэра. Сохраняем основные настройки брандмауэра клавишей внизу страницы.

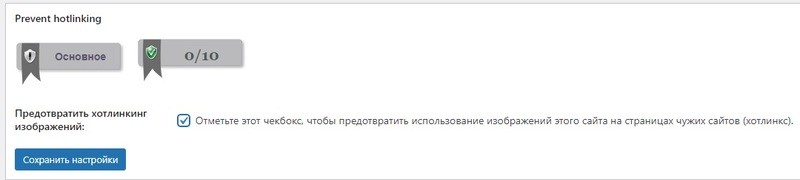

Переходим во вкладку Prevent hotlinking. Хотлинк — это способ использования изображения с вашего ресурса со снижением его скорости на другом сайте через прямую ссылку. Ставим галочку в соответствующую строку и предотвращаем хотлинкинг. Сохраняем настройки.

Что такое брутфорс и как защитить сайт

Брутфорс — это атака на ресурс с целью несанкционированного доступа, основанная на многократном переборе паролей, имен пользователей и другой информации. Реализуется с помощью бот-сетей, которые осуществляют постоянные попытки ввода входных данных. Даже если не удастся взломать сайт, то нарушить его работу постоянными запросами вполне возможно.

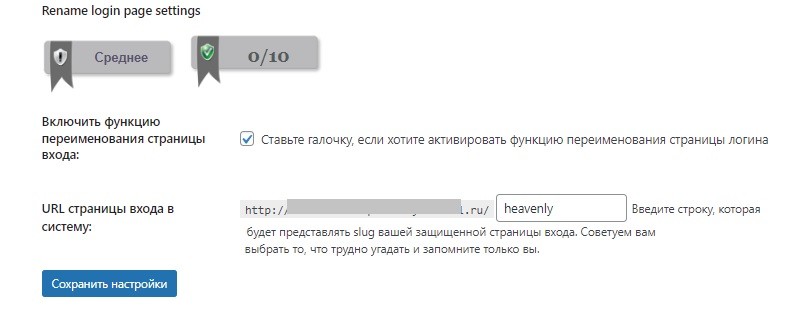

Прячем страницу авторизации

Страница авторизации автоматически создается с адресом http://домен/wp-login.php. Как способ защиты от брутфорс плагин помогает изменить URL-адрес страницы входа, таким образом спрятав ее от атак. Сделать это можно во вкладке Переименовать страницу входа в систему в разделе Защита от брутфорс атак. Ставим галочку в чекбокс пункта Включить функцию переименования страницы входа. Затем в поле пункта URL страницы входа в систему вписываем другое окончание адреса. Нажимаем Сохранить настройки.

После чего появится сообщение об изменении адреса страницы входа. И такое же в панели управления плагином. Сохраните его. Выйдите из системы. Зайдите через новый адрес страницы. Однако данным способом нужно пользоваться аккуратно и рекомендуется согласовать его с хостингом.

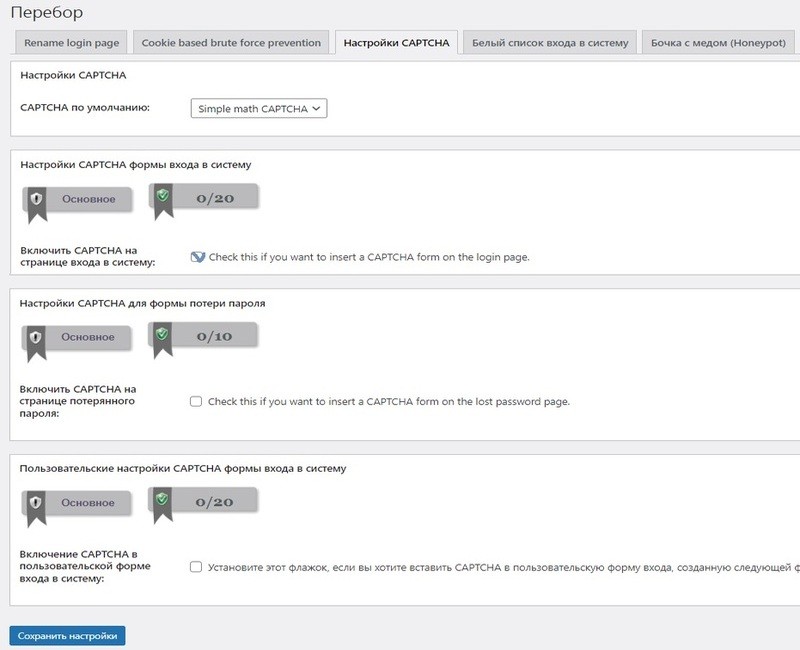

Включаем капчу

Плагин позволяет настроить капчу на странице входа в систему. Переходим во вкладку Настройка капчи. Стрелочкой открываем список вариантов капчи, выбираем подходящий. В появившихся блоках ниже выбираем галочками страницы, на которых хотим разместить капчу: страница входа в систему, страница потерянного пароля, пользовательская форма входа в систему. Нажимаем Сохранить настройки.

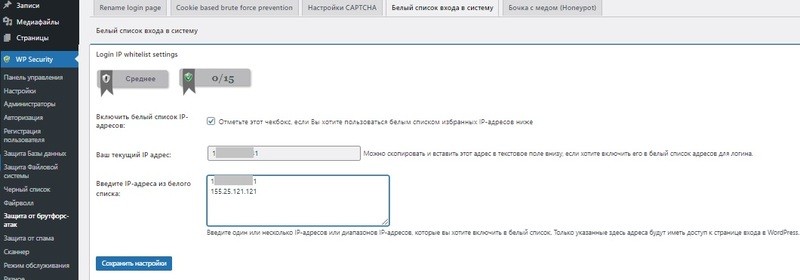

Создаем белый список ip

Для активации функции Белого списка необходимо в разделе Защита от брутфорс-атак перейти во вкладку Белый список входа в систему. Ставим галочку в чекбокс пункта Включить белый список. В поле пункта Введите ip-адрес из белого списка вставляем скопированный список подготовленных адресов и нажимаем кнопку Сохранить настройки.

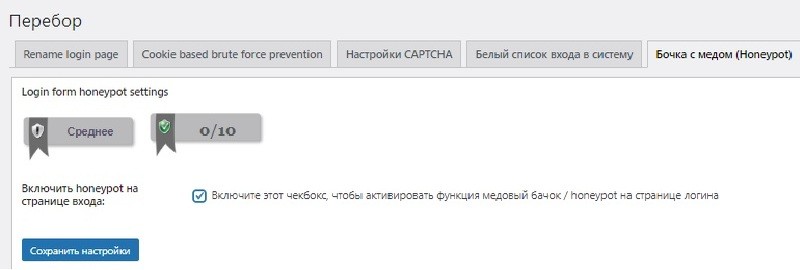

Настраиваем ловушку для ботов

Чтобы сделать на странице входа ловушку для ботов Бочка с медом переходим в следующую вкладку c аналогичным названием. Ставим галочку в чекбокс Включите honeypot на странице входа в систему. Нажимаем Сохранить настройки.

Защита от спама в комментариях

Комментарии, оставляемые после статьи, могут быть очень полезны как пользователям, так и самому ресурсу. Но часто в комментарии попадает спам или откровенный пиар, в большинстве случаев принесенная ботами.

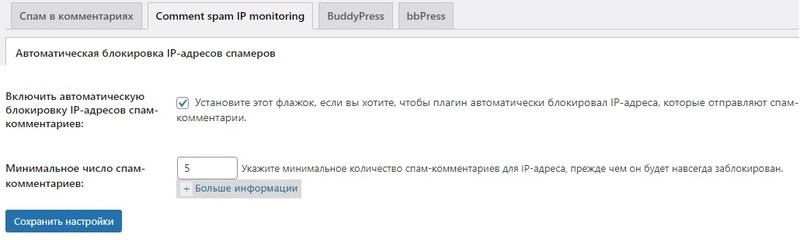

Данный плагин обеспечивает защиту ресурса от вредных посланий через размещение капчи на форме комментария, активировать которую можно во вкладке Спам в комментариях.

Также плагин осуществит блокировку самих вредных посланий и пожизненный бан ip-адресов, которые превысили допуски по ним. Для этого включаем автоматический антиспам в соответствующей строке галочкой во вкладке Мониторинг ip-адресов спам-комментариев. Устанавливаем их количество для блокировки и сохраняем настройки.

Внимание.

О настройке комментариев без использования плагина рассказано в этой статье. Также рассказываю о защите форм обратной связи от автоматических спам-рассылок.

Настраиваем сканер файлов

В файловой системе ресурса хранится статическая информация, формирующая и наполняющая его структуру и программный код системы управления им. В нее должны вносить изменения только его разработчики.

Однако хакеры тоже находят возможность встроить вирусные файлы в систему какого нибудь ресурса. Поисковые роботы регулярно сканируют сайт на вирусы и если их найдут, вы, конечно, узнаете. Но при этом сайт выпадет из выдачи.

Плагин WP Security при активации функции сканирования будет мониторить файловую систему сайта на предмет произошедших изменений файлов и сообщать вам. Ваша задача — просматривать эти отчеты, своевременно находить вредоносные файлы и предотвращать их разрушительные последствия.

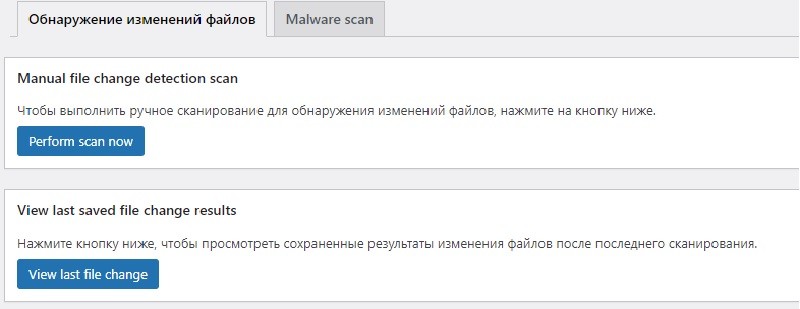

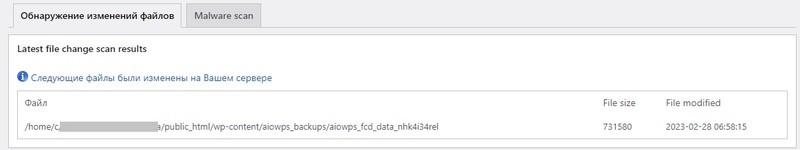

Можно выполнить ручное сканирование файловой системы во вкладке Обнаружение изменений файлов в первом блоке, нажав на клавишу Выполнить сканирование сейчас. Затем для получения отчета во втором блоке нажать кнопку Просмотр последнего изменения файла.

Отчет будет содержать имя файла, его размер и дату изменений.

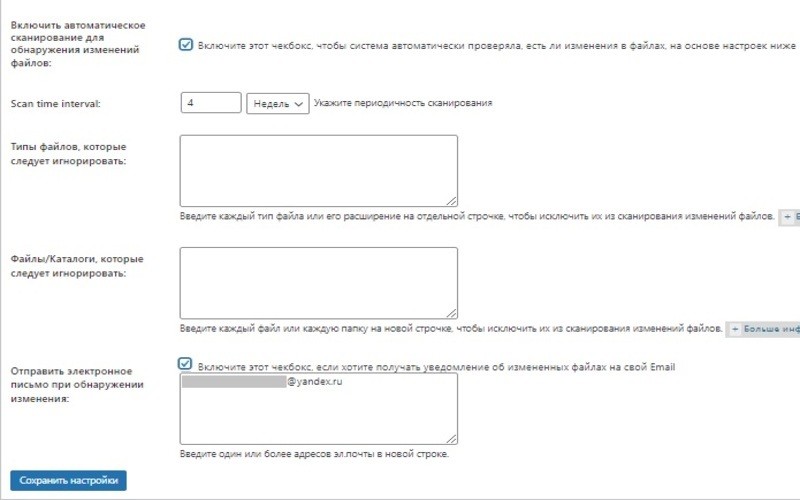

Но удобнее настроить автоматическое сканирование. В последнем блоке ставим галочку в чекбоксе активации функции автоматического сканирования файловой системы. Периодичность сканирования оставляем по умолчанию.

Следующие два пункта в этом блоке пока не заполняем. Когда вы поймете, какие файлы и папки часто меняются при обычной работе и их изменения не связаны с заражением системы, вы их внесете в имеющиеся поля. После чего они будут исключены из отчетов.

В последнем пункте также ставим галочку для отправки отчетов на электронную почту и проверяем предложенный плагином адрес. Сохраняем настройки.

Блокировка сайта: режим обслуживания

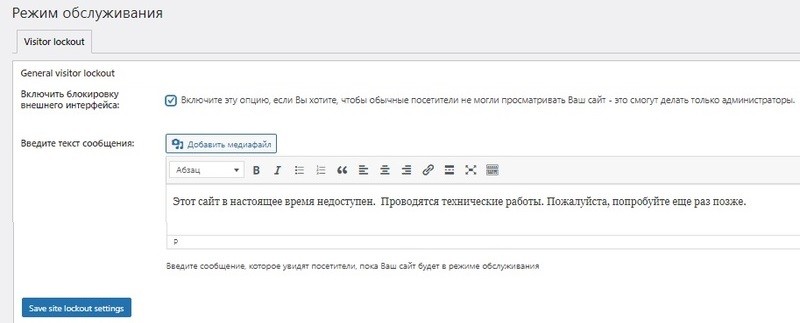

Очень удобная функция — Режим обслуживания, которую можно использовать во время технических работ с сайтом. Ресурс при активации данного режима доступен только администратору. Ставим галочку для запрета просмотра сайта. В поле пишем текст сообщения, который должен выводиться на экране пользователям и объяснять причину недоступности ресурса. Далее нажимаем кнопку Настройки безопасной блокировки сайта.

Появится сообщение о переводе сайта в режим обслуживания. После окончания работ не забудьте открыть доступ к сайту, отключив данный режим. Для этого уберите галочку из чекбокса о запрете просмотра сайта и снова нажмите кнопку Настройки безопасной блокировки сайта.

При последующих включениях и выключениях Режима обслуживания удобнее пользоваться соответствующим информером в Панели управления WP Security.

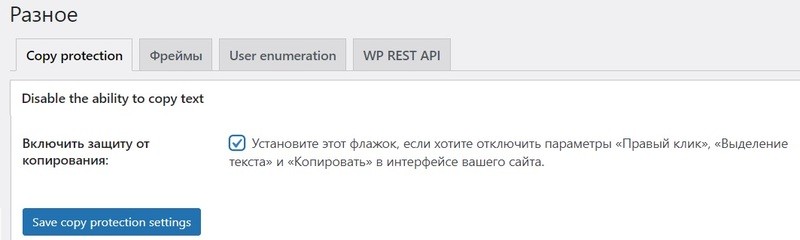

Защита от копирования текста

Вы не хотите, чтобы ваш текстовый контент копировали. У плагина имеется функция, запрещающая это делать. Для этого переходим в разделе WP Securite в подраздел Разное. На его странице кликаем вкладку Защита от копирования. Ставим галочку в чекбокс активации данной функции и нажимаем кнопку Cохранить настройки защиты от копирования.

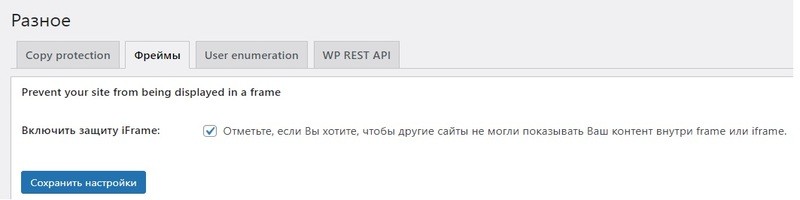

iFrame: что это такое и как включить защиту

Элемент iFrame позволяет показывать на своем сайте контент других интернет-площадок. При этом не расходуя свои ресурсы на его создание, хранение, загрузку и не отпуская пользователя со своего сайта. Это удобно веб-ресурсу применяющему данную технологию. Но не выгодно сайту, с которого заимствуется контент таким способом.

Рассматриваемый плагин имеет функцию защиты от iFrame. Для этого переходим во вкладку Фреймы. Ставим галочку в чекбокс активации данной функции и нажимаем кнопку Сохранить настройки. Теперь ваш контент будет всегда с вами. А показывать его можно будет только по ссылке, которая приведет пользователя на ваш ресурс.

Панель управления WP Security

Панель управления WP Security стоит в нем первым разделом, потому что содержит ряд полезных информеров. Но мы рассматриваем ее последней, чтобы лучше понимать ее содержание.

Измеритель уровня безопасности — индикатор общей безопасности сайта, измеряющий ее в баллах до 505. Но это не значит, что необходимо набрать их все или как можно больше. Вам просто могут быть не нужны все предлагаемые плагином функции. Я бы сказала, что это индикатор, который показывает полноту использования предлагаемых функций в условных баллах.

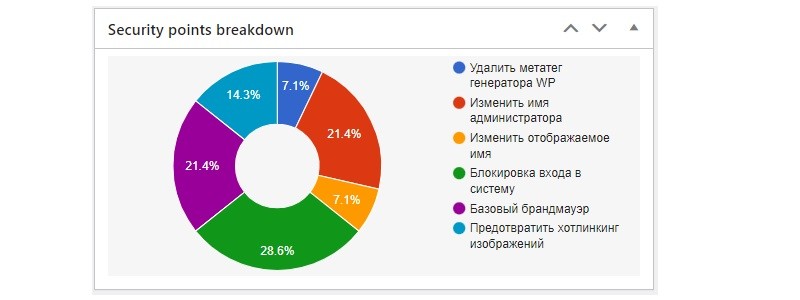

Обеспечение безопасности с разбивкой по функциям. Здесь можно увидеть, какие функции плагина задействованы на ресурсе и на сколько полно.

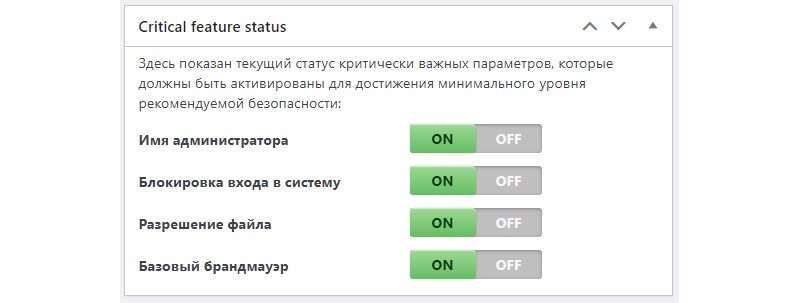

Статус критической функции. Здесь показаны самые важные параметры. Для обеспечения минимального уровня безопасности сайта они должны быть активированы.

Также представлена информация о последних 5 логинах, авторизованных в системе управления сайтом, с указанием времени входа и ip-адресов. Имеется список авторизованных пользователей, активных в настоящее время. Можем видеть сообщение о статусе режима обслуживания на сайте и список заблокированных ip-адресов. В отдельных вкладках найдем Постоянный черный список и Журнал отладки.

Заключение

В этой статье я рассказала о настройках полезных функций бесплатного и эффективного плагина All In One WP Security. Эта комплексная безопасность сайта на WordPress. Его использование заменит применение многих других плагинов.

Также вам может быть полезна статья о блокировке доступа к сайту вредоносных ботов в файле .htaccess. Он является одним из важнейших элементов обеспечения безопасности веб-ресурса.

Рекомендую также ознакомиться с настройками плагина резервного копирования UpdraftPlus — незаменимого инструмента для восстановления любого сайта. Также можно прочитать о других первичных настройках своего нового ресурса.